今日のSaaS環境において、セキュリティはもはや技術的な最重要事項です。導入に際してソフトウェアに明記されているセキュリティ機能やコンプライアンスについて、常に注意深く、かつ十分な知識を持つ必要があります。

ガートナーの「2025年ソフトウェア購入トレンド調査」では、セキュリティ脅威の管理と防止を主要なビジネス課題として挙げるユーザーの数は、前年比で46%増加しました。セキュリティ脆弱性の軽減は、ソフトウェア購入における最重要課題となっています。

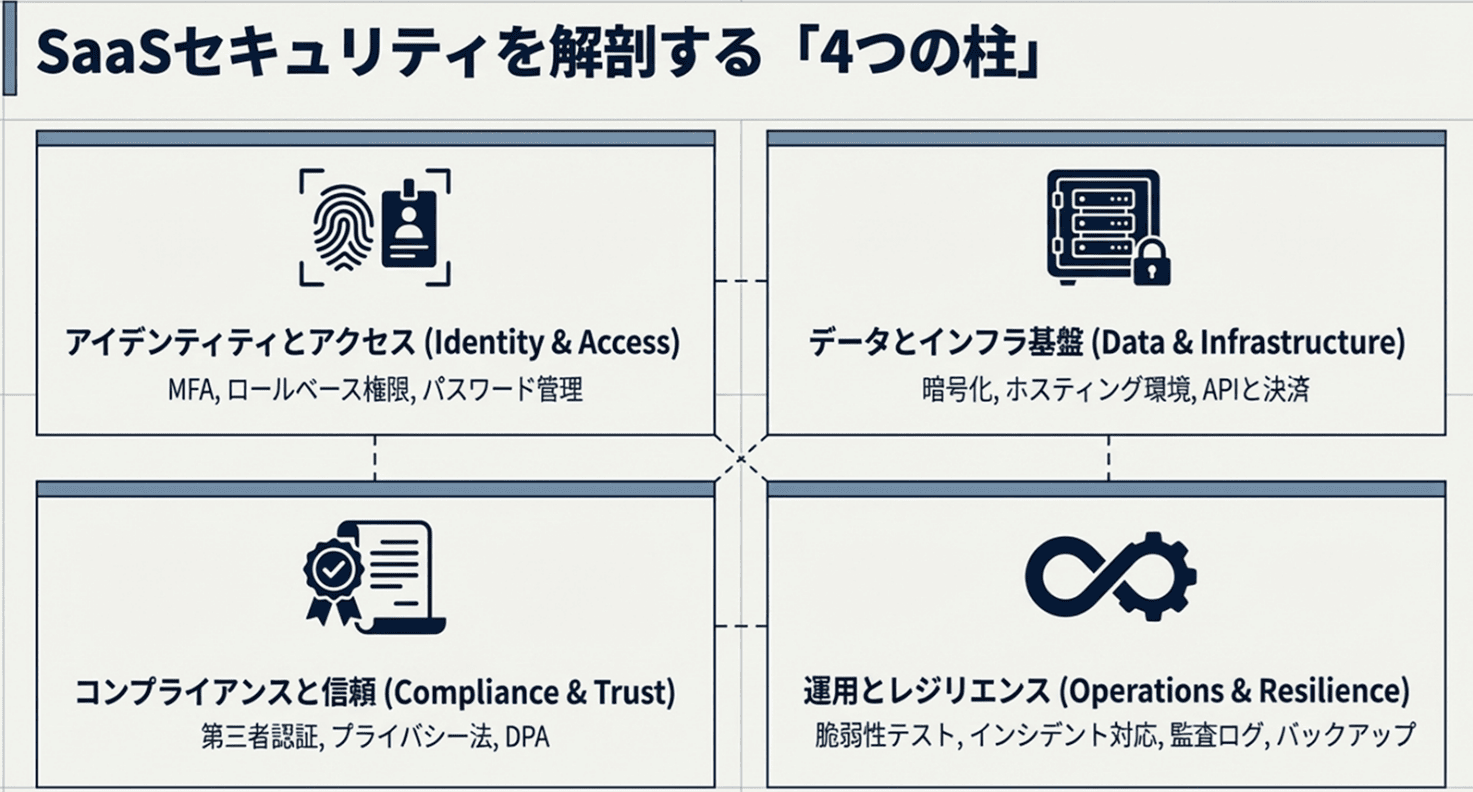

今回、膨大な情報の中から必要な情報を見つけ出すために、包括的なSaaSセキュリティチェックリストを作成しました。アワード管理ソフトウェアであろうと、その他のクラウドプラットフォームであろうと、このリソースを活用することで、必要なサイバーセキュリティ機能、専門用語の意味、そしてSaaSベンダーを、自信を持って評価する方法を理解することができます。

究極のSaaSセキュリティチェックリスト

プラットフォームを評価する際には、以下のチェックリストを実用的な枠組みとして活用してください。

1. データ暗号化

Award Forceは、TLS 1.3とAES-256ビット暗号化、SHA-256署名付き証明書を使用して、転送中のすべてのデータを保護します。

2. アクセス制御とユーザー権限

Award Forceは、ユーザーの役割と権限に関する詳細な制御をします。

3. 多要素認証(MFA)

Award Forceは、ガバナンス、リスク、および管理:表彰プログラムにおける統合的な安全対策が可能です。

4. インフラストラクチャとホスティングのセキュリティ

Award Forceのデータ所在地の要件です。

5.認証および独立監査

マーケティング上の主張が検証されるか、あるいは暴露されるのはまさにこの場面です。信頼できるサイバーセキュリティ認証は、独立した第三者機関による検証を必要とし、単に自己申告するだけでは不十分です。

Award Forceは、ISO 27001、SOC 2 Type II、Cyber Essentials、PCI DSS、HIPAA準拠など、上記のすべての認証を取得しており、それぞれダウンロード可能な証明書が付属しています。トラストセンターをご覧ください。

6. プライバシー法遵守

Award ForceのGDPR機能です。

7. パスワードポリシーと認証情報のセキュリティ

8. 脆弱性テストと侵入テスト

9. インシデント対応と情報漏洩通知

10. 決済セキュリティ

11. 監査ログと透明性

Award Forceで利用できる監査ログです。

12. データバックアップと復旧

13. 安全な統合とAPIセキュリティ

クイックリファレンス:SaaSセキュリティチェックリスト(比較・評価用)

| No. | セキュリティ領域 | 評価ポイント(質問) | 確認すべき基準・要件 |

|---|---|---|---|

| 1 | データ暗号化 | 転送中・保存中のデータは暗号化されているか | TLS 1.2以上(推奨:TLS 1.3)、AES 256 |

| 2 | データ暗号化 | 証明書の署名方式は安全か | SHA 256署名証明書 |

| 3 | アクセス制御 | ロールベースアクセス制御(RBAC)があるか | 役割別権限、最小権限の原則 |

| 4 | アクセス制御 | 操作履歴を確認できるか | 監査ログ(誰が・いつ・何をしたか) |

| 5 | 認証 | 多要素認証(MFA)に対応しているか | 全ユーザーで利用可能、強制設定可 |

| 6 | 認証 | 標準的な認証アプリに対応しているか | Google / Microsoft Authenticator等 |

| 7 | インフラ | 信頼できるクラウド基盤で運用されているか | AWS / Azure / GCP 等 |

| 8 | インフラ | サーバーアクセスは安全に制御されているか | SSHキー認証、VPN制御 |

| 9 | インフラ | データ保存場所を把握できるか | 国・地域の明示、選択可否 |

| 10 | 第三者認証 | ISO 27001を取得しているか | 有効な証明書の提示 |

| 11 | 第三者認証 | SOC 2 Type IIを取得しているか | 期間監査済みであること |

| 12 | 第三者認証 | PCI DSSに準拠しているか | 決済を扱う場合は必須 |

| 13 | プライバシー | GDPR等の法規制に対応しているか | GDPR / CCPA / LGPD / APP |

| 14 | プライバシー | DPA(データ処理契約)が用意されているか | 公開または契約可能 |

| 15 | パスワード管理 | パスワード要件は十分か | 12文字以上、ハッシュ化保存 |

| 16 | 脆弱性管理 | 定期的な脆弱性テストを実施しているか | 自動スキャン+第三者テスト |

| 17 | 脆弱性管理 | 脆弱性開示プロセスがあるか | 責任ある開示プログラム |

| 18 | イ ンシデント対応 | インシデント対応計画は文書化されているか | 明確な手順と体制 |

| 19 | インシデント対応 | 侵害時の通知は迅速か | 72時間以内通知(GDPR目安) |

| 20 | 決済セキュリティ | カード情報を自社で保存していないか | Stripe / PayPal 等を利用 |

| 21 | 監査ログ | ログは改ざん不可で保持されているか | 保持期間・管理者閲覧可 |

| 22 | バックアップ | 定期的なバックアップがあるか | 自動化・暗号化・地理分散 |

| 23 | 復旧体制 | RTO / RPOが定義されているか | 文書化・定期テスト |

| 24 | API / 連携 | APIアクセスは安全に制御されているか | 認証トークン方式 |

| 25 | API / 連携 | サブプロセッサは開示されているか | 一覧公開・定期見直し |